漏洞扫描器–能够自动在计算机、信息系统、网络以及应用软件寻找和发现安全弱点的程序。通过网络对目标系统进行探测,向目标系统发送数据,并将反馈数据与自带的漏洞特征库进行匹配,进而列举出目标系统上存在的漏洞。

漏洞扫描器会产生大量的流量,不希望被别人发现渗透测试工作踪迹时,建议不使用漏洞扫描器。

一、基本的漏洞扫描:

旗标攫取–连接到一个远程网络服务,并读取该服务的标识。

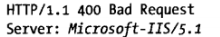

使用netcat获取192.168.1.203的旗标。TCP端口80的Web服务器,并发出get http请求。

root@bt:~# /opt/framework3/msf3# nc 192.168.1.203 80 GET HTTP 1/1

端口80运行基于微软IIS 5.1的Web服务器系统。

漏洞扫描器–确定目标是否包含任何与该版本IIS相关的漏洞,已经这台服务器是否安装了补丁程序。

漏洞扫描器的扫描质量很大程度上取决于它自带的漏洞特征库。

二、使用NeXpose进行扫描–Rapid7公司

NeXpose通过对网络进行扫描,查找出网络上正在运行的设备,最终识别出操作系统和应用程序上的安全漏洞。随后对扫描得到的数据进行分析和处理,并生成各种类型的报告。

1、配置:社区共享版。

主界面的主要标签页。

- 资产页–网络上已扫描过的计算机和设备;

- 报告页–列出了扫描完成后生成的报告;

- 漏洞页–对在网络上发现的漏洞进行了详细描述;

- 管理页–对系统配置进行修改;

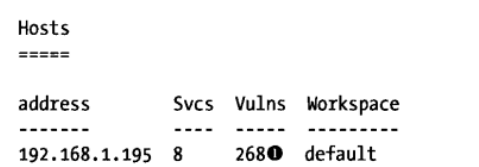

2、将扫描报告导入到Metasploit

msf> db_connect postgres:toor@127.0.0.1/msf3

msf> db_import /tmp/host_195.xml

msf> db_hosts -c address,svcs,vnlns显示漏洞详情:

msf>db_vulns这种方式的扫描动静很大,可能会使目标有所察觉。

3、在MSF控制台中运行NeXpose

利用Metasploit中包含的NeXpose插件。

启动黑盒扫描:

(1)、加载NeXpose插件:

msf>db_destroy postgres:toor&#

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

759

759

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?