遇到的问题:

进入gdb调试器中后find命令不能用

是使用的BT5的过吗?

望会的同学帮忙解答

一、Samba安全漏洞描述与攻击模块解析

现在的目标是定V公司DMZ区的网关服务器,期望通过渗透攻击,远程获取服务器的控制权。现准备尝试选取著名的Samba chain_reply安全漏洞,对目标系统进行攻击。

Samba服务存在的这个安全漏洞编号为CVE-2010-2063,Samba 3.3.13版本以及之前的服务程序均受影响。

相应的Metasploit渗透攻击模块:“exploit/linux/samba/chain_reply.rb”。

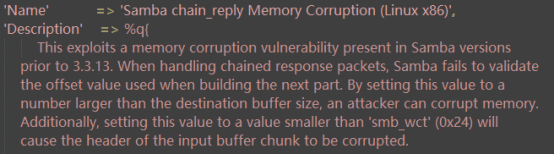

通过阅读chain_reply.rb源代码中对该安全漏洞描述可知,该安全漏洞存在于Samba网络服务程序在处理链式响应数据包时,无法使用一个有效偏移来构造数据包的下一部分。攻击者通过构造这个偏移值来造成程序的内部错误。然后通过覆盖一个函数指针达到劫持控制流执行Shellcode的目的。

实验环境

攻击机:BT5

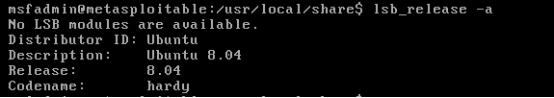

靶机:Linux Metasploitable 靶机镜像(模拟定V安全公司网络中的网关服务器,其系统版本为Ubuntu 8.04)

二、Samba渗透攻击过程

1、尝试利用模块

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1052

1052

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?