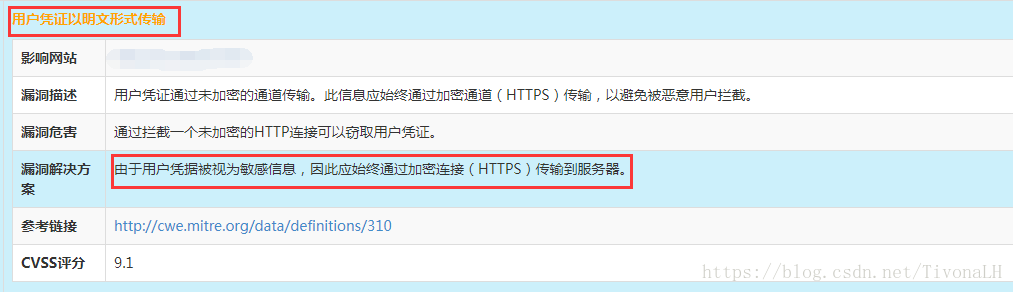

安全检测报:用户凭证以明文方式传输错误

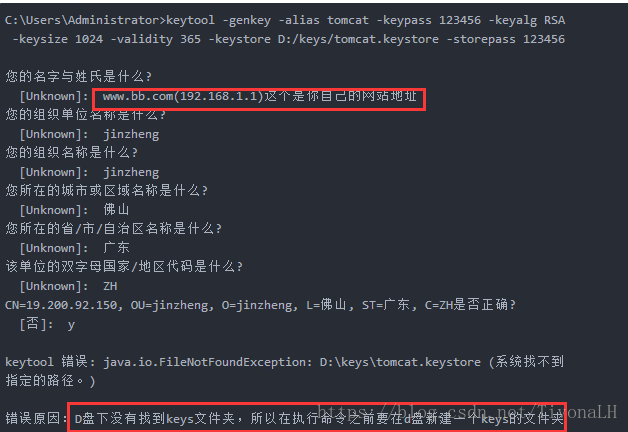

第一步:生成SSL证书

1.打开CMD命令行工具,cd到C盘根目录或者是jdk的bin目录下

2.使用keytool命令生成服务端证书

keytool -genkey -alias tomcat -keypass 123456 -keyalg RSA -keysize 1024 -validity 365 -keystore D:/keys/tomcat.keystore -storepass 123456

命令执行结果及错误处理

3、生成客户端证书(ps:如果不需要双向验证,其实不用生成客户端SSL证书)

keytool -genkey -alias client1 -keypass 123456 -keyalg RSA -keysize 1024 -validity 365 -storetype PKCS12 -keystore D:/keys/client1.p12 -storepass 123456命令执行结果同2

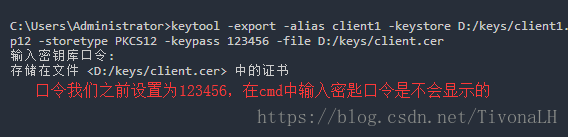

4、让服务器端信任客户端

4.1将client1.p12文件生成client.cer(这种就是客户端的证书)

keytool -export -alias client1 -keystore D:/keys/client1.p12 -storetype PKCS12 -keypass 123456 -file D:/keys/client.cer生成效果:

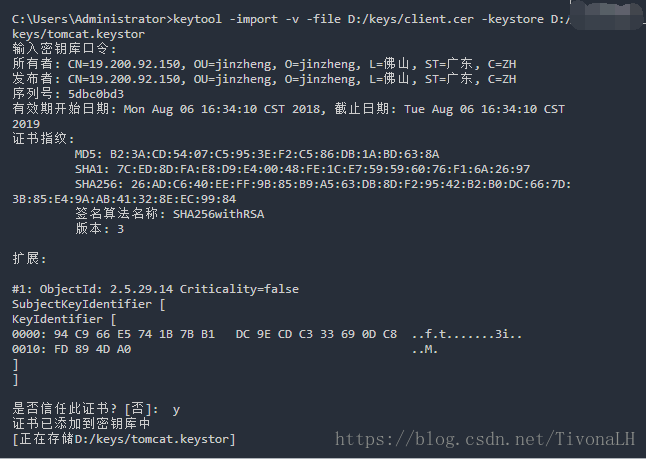

4.2将该文件导入到服务器的证书库,添加为一个信任证书:

keytool -import -v -file D:/keys/client.cer -keystore D:/keys/tomcat.keystor执行效果

5、让客户端信任服务证书

5.1

由于是双向SSL认证,客户端也要验证服务器证书,

因此,必须把服务器证书添加到浏览器的“受信任的根证书颁发机构”。

由于不能直接将keystore格式的证书库导入,

必须先把服务器证书导出为一个单独的CER文件,使用如下命令:

keytool -keystore D:/keys/tomcat.keystore -export -alias tomcat -file D:/keys/server.cer

5.2

双击server.cer文件,按照提示安装证书,

将证书填入到“受信任的根证书颁发机构”。

填入方法:

打开浏览器 - 工具 - internet选项-内容- 证书-把中级证书颁发机构里的www.localhost.com(该名称即时你前面生成证书时填写的名字与姓氏)证书导出来-再把导出来的证书导入 受信任的根颁发机构 就OK了。

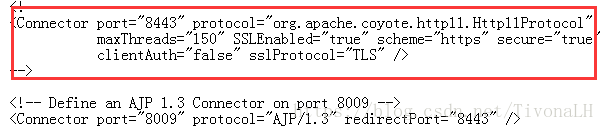

第二步:Tomcat配置使用https协议

在tomcat安装目录下找到server.xml文件

将红色框内代码替换

<Connector port="443" protocol="HTTP/1.1" SSLEnabled="true"

maxThreads="150" scheme="https" secure="true"

clientAuth="false" sslProtocol="TLS"

keystoreFile="g:\tomcat.keystore"

keystorePass="123456" /> 注意:1.在互联网上, http协议的默认端口是80, https的默认端口是443, 这里将8443端口改为了443

2.clientAuth="false"代表的是单向SSL协议,双向协议clientAuth的值为true

3.要将protocol="HTTP/1.1"改为protocol=“org.apache.coyote.http11.Http11Protocol”,不然启动tomcat会报以下错误

org.apache.catalina.core.StandardService initInternal

2 严重: Failed to initialize connector [Connector[HTTP/1.1-443]]

3 org.apache.catalina.LifecycleException: Failed to initialize component [Connector[HTTP/1.1-443]]

4 at org.apache.catalina.util.LifecycleBase.init(LifecycleBase.java:106)

5 at org.apache.catalina.core.StandardService.initInternal(StandardService.java:559)

6 at org.apache.catalina.util.LifecycleBase.init(LifecycleBase.java:102)

7 at org.apache.catalina.core.StandardServer.initInternal(StandardServer.java:814)

8 at org.apache.catalina.util.LifecycleBase.init(LifecycleBase.java:102)

9 at org.apache.catalina.startup.Catalina.load(Catalina.java:633)

10 at org.apache.catalina.startup.Catalina.load(Catalina.java:658)

11 at sun.reflect.NativeMethodAccessorImpl.invoke0(Native Method)

12 at sun.reflect.NativeMethodAccessorImpl.invoke(NativeMethodAccessorImpl.java:57)

13 at sun.reflect.DelegatingMethodAccessorImpl.invoke(DelegatingMethodAccessorImpl.java:43)

14 at java.lang.reflect.Method.invoke(Method.java:606)

15 at org.apache.catalina.startup.Bootstrap.load(Bootstrap.java:281)

16 at org.apache.catalina.startup.Bootstrap.main(Bootstrap.java:455)

17 Caused by: org.apache.catalina.LifecycleException: Protocol handler initialization failed

18 at org.apache.catalina.connector.Connector.initInternal(Connector.java:983)

19 at org.apache.catalina.util.LifecycleBase.init(LifecycleBase.java:102)

20 ... 12 more

21 Caused by: java.lang.Exception: Connector attribute SSLCertificateFile must be defined when using SSL with APR

22 at org.apache.tomcat.util.net.AprEndpoint.bind(AprEndpoint.java:507)

23 at org.apache.tomcat.util.net.AbstractEndpoint.init(AbstractEndpoint.java:610)

24 at org.apache.coyote.AbstractProtocol.init(AbstractProtocol.java:429)

25 at org.apache.catalina.connector.Connector.initInternal(Connector.java:981)

26 ... 13 more在Tomcat安装目录的conf文件夹下的web.xml文件配置以下代码,可强制使用https,即当你在地址栏中输入http会强制跳转为https

在 tomcat /conf/web.xml 中的 </welcome- file-list> 后面加上这

<login-config>

<!-- Authorization setting for SSL -->

<auth-method>CLIENT-CERT</auth-method>

<realm-name>Client Cert Users-only Area</realm-name>

</login-config>

<security-constraint>

<!-- Authorization setting for SSL -->

<web-resource-collection >

<web-resource-name >SSL</web-resource-name>

<url-pattern>/*</url-pattern>

</web-resource-collection>

<user-data-constraint>

<transport-guarantee>CONFIDENTIAL</transport-guarantee>

</user-data-constraint>

</security-constraint> 参考资料链接:

1951

1951

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?